腾讯御见威胁情报中心近日发现一款名为《血盟荣耀》的网页游戏客户端(业内简称“页游微端”)正与病毒一起捆绑传播,该游戏通过众多小游戏网站的下载器和部分工具软件推广安装。一旦电脑莫名其妙多出血盟荣耀的网页游戏客户端,劫持浏览器流量的病毒就会被同时安装。

血盟荣耀页游微端

推广安装血盟荣耀页游微端的某视频工具软件

被捆绑的病毒主要通过锁定浏览器主页为某网址导航站、劫持网站流量来获利。被劫持的共有53个网址,包括百度、搜狗在内的搜索网站,京东、淘宝、唯品会、携程等电商网站均被劫持。

当用户浏览这些网站时,病毒会强行在浏览器URL加上推广ID,使得每次用户浏览网页病毒都能从中获得流量分成。如果用户在电商网站购物,病毒还能通过劫持网站的行为获得购物佣金。

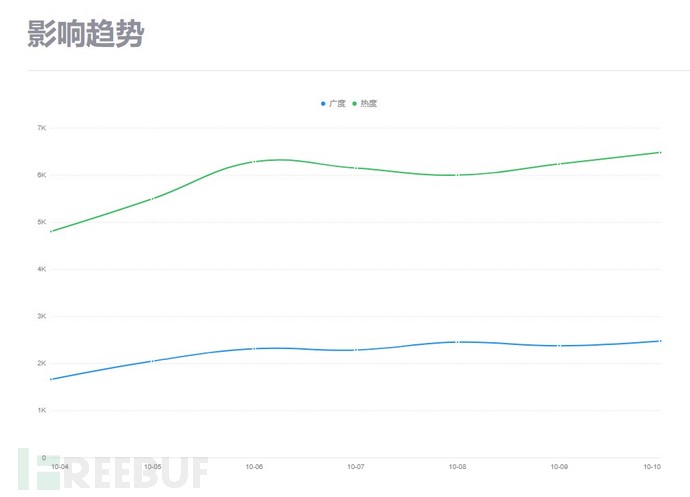

血盟荣耀页游微端的推广渠道主要是一些小游戏网站的下载器和某些视频编辑软件里捆绑推广。从腾讯御见威胁情报中心的监测数据看,该病毒在传播高峰时期,每天能拦截上万次,目前该病毒的传播量仍然处于较高水平。

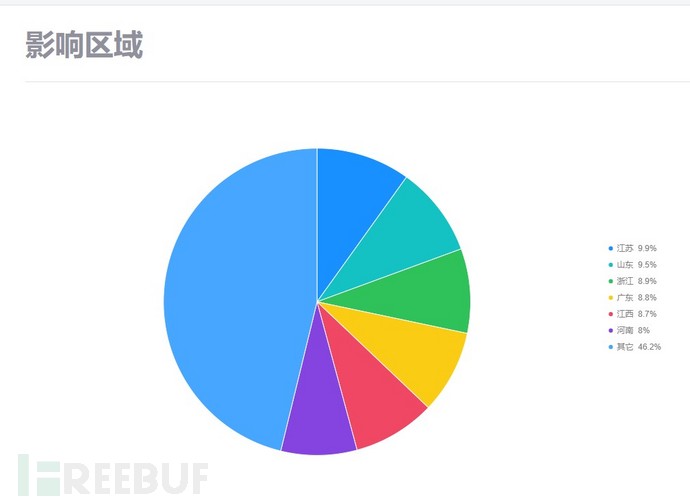

这款捆绑病毒的《血盟荣耀》网页游戏已危害全国,江苏、山东、浙江受害电脑数量位居全国前三。

0×2 详细分析

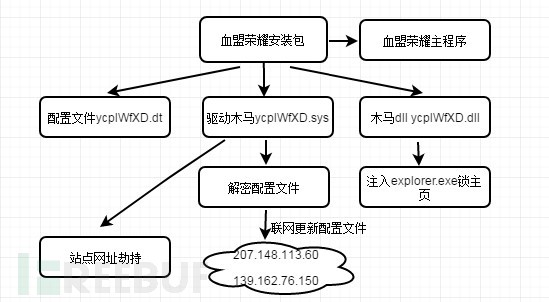

血盟荣耀安装包Setup_Xmry_921613.exe运行后除了安装游戏客户端,还会在driver目录下释放随机文件夹(如ycplWfXD),文件夹里包含了同名的木马驱动程序(ycplWfXD.sys)和dll文件(ycplWfXD.dll),还有加密的配置文件ycplWfXD.dt。木马运行流程如下

2.1 木马驱动分析

木马驱动ycplWfXD.sys其主要功能是读取同目录下的加密配置文件ycplWfXD.dt到内存中进行解密,根据配置文件信息完成主页锁定及站点url重定向劫持进行。

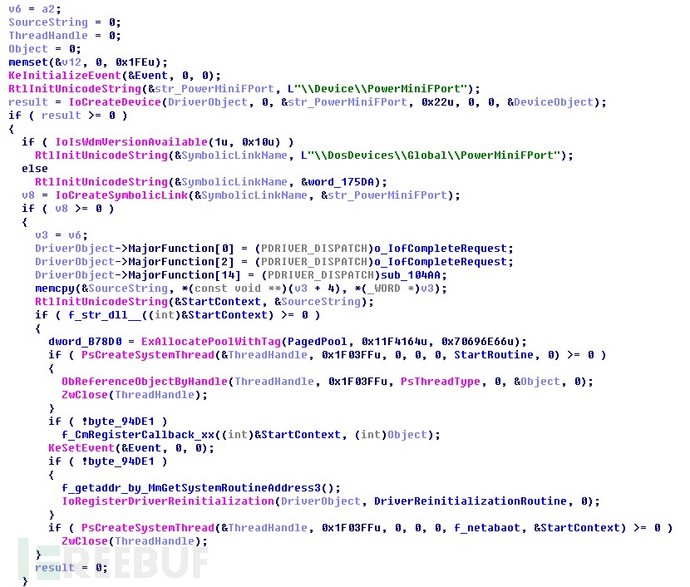

初始化

驱动入口函数中创建\\Device\\PowerMiniFPort设备,完成创建设备等初始化工作后,会创建2个系统线程完成主要的功能,并注册CmRegisterCallback回调函数。

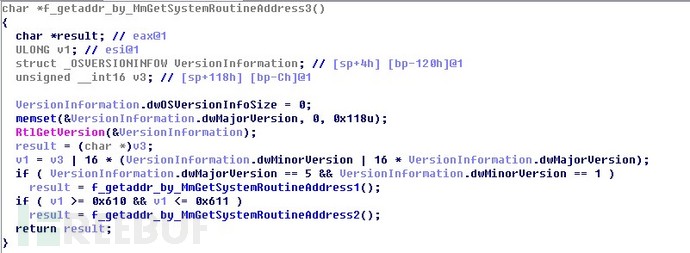

通过MmGetSystemRoutineAddress获取函数基地址,不同系统版本号返回不同的值

收集上传机器信息,包括系统时间,版本号,mac地址等,根据不同条件选择不同的c2地址进行通信,总共有4个IP地址进行通信,包括:

144.48.141.165

103.51.140.30

206.189.90.51

139.162.76.150

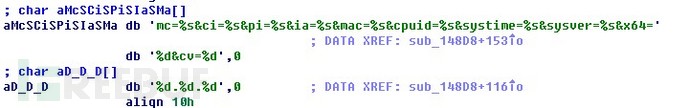

上传收集机器信息

#p#分页标题#e#

选择不同的IP进行通信

配置文件解密

读取driver目录下的加密配置文件ycplWfXD.dt到内存中进行解密,对加载后大小为0x1b89字节的内存进行解密,部分解密算法如下:

解密后的配置文件包含了多种信息,包括要劫持的主页网址,url访问重定向劫持的站点,更新配置文件的IP地址及端口等信息。

此外配置文件还会更新,为了防止更新IP地址失效,包含了两个更新配置文件的IP地址分别为:

<updateIp>207.148.113.60</updateIp>

<updateIp2>139.162.76.150</updateIp2>

解密后的配置文件如下:

配置文件部分标签字段含义如下:

站点Url劫持

Url重定向劫持的站点包含了目前国内大部分搜索引擎网站和电商网站,包括京东,淘宝,唯品会,百度,360搜索,携程等等。

标签<hjc>定义了劫持网址的数量,目前总共有53个知名站点url会被劫持

标签<hj>定义了url,分为两部分,以#为标记,#标记符前面的是要劫持的url,#标记符后面的是重定向后的网址。

劫持站点网址配置信息

以IE浏览器为例,当访问某站点网址时,最终在应用层会调用WSPSend函数发送HTTP Get请求,该函数内部会调用NtDeviceIoControlFile向网络驱动AFD发起网络操作请求,木马驱动拦截过滤了该请求,如果匹配上是要拦截的站点网址,则填充返回缓冲区,构造一个HTTP 302 重定向响应,应用层在WSPRecv函数中接收到重定向响应后,会再调用WSPSend函数发起HTTP Get请求,这时请求的url已经是重定向后的网址

原始http请求

返回302重定向url

重新发送重定向后的网址请求

解析要劫持的站点网址

以访问淘宝站点为例,当用户在浏览器中输入网址时会被重定向到https://ai.taobao.com/?pid=mm_16257037_13474932_60698287带推广号的网址进行获利。

#p#分页标题#e#

主页被锁定

遍历进程模块,调用PsGetProcessImageFileName获取进程模块名,如果匹配查找到explorer.exe,则将dll文件注入到explorer.exe,dll文件挂钩了进程创建函数,当explorer启动浏览器进程时会通过修改命令行参数的方式进行主页劫持。

查找explorer进程

拼接dll文件路径以注入explorer

目前该配置文件中配置的锁定的主页为:?27382,此外主页劫持采用的是白名单机制,配置文件中ignoreBrowser标签中的浏览器会被忽略不进行劫持。此外还设置360浏览器注册表项homepage,并且设置pid为oemjwxt2。

主页被锁定为某网址导航站

设置360浏览器注册表项

0×3 关联分析

a.传播渠道

传播渠道主要是小游戏下载站提供的血盟荣耀安装包,在安装游戏客户端时会同时释放木马文件到driver目录下,血盟荣耀安装包主要是通过下载器及部分视频编辑工具软件等进行推广安装。

捆绑病毒的视频工具软件安装界面

b.IP关联样本

通过IP进行样本关联,可以发现包含或访问这些IP的样本有多个,以IP207.148.113.60为例,包含该IP的样本有多个随机名的驱动,经分析,大部分都是木马驱动的变种,下图为御见威胁情报中心关联信息:

0×4 安全建议

对于机器上非主动安装血盟荣耀页游的用户,中毒的概率较大。可检查driver目录下是否有随机名文件夹及木马文件,如果有,建议使用腾讯电脑管家查杀;

建议到正规官网下载软件进行使用,游戏下载器、外挂是病毒木马传播的重要渠道;

建议到正规官网下载软件进行使用,游戏下载器、外挂是病毒木马传播的重要渠道;

IOCs

MD5

47dab2e3f2e395788bd2d9df0c87cf60

b1d9c9c2764b18810ef30f8f51d35cef

c6b611b4e3ad0bdb67910946295734c4

0a5d3322b0e6bb62c6b865552244aae2

769a6e7a88cb233553badd77ffb198ad

IP:

207.148.113.60

139.162.76.150

144.48.141.165

103.51.140.30

206.189.90.51

139.162.76.150